روزانه افراد زیادی به دنیای اینترنت وارد میشوند

و قاعدتا بسیاری از آنها آشنایی چندانی با اینترنت و چگونگی رفع نیاز های خود ندارند .

قطعا یکی از مواردی که هر فرد در اینترنت نیاز دارد ایمیل (E-Mail) است .

در این مطلب قصد داریم به صورت کامل به چند سوال معمول در مورد ایمیل (E-Mail) پاسخ دهیم

و در آخر نحوه ساخت یک ایمیل در سایت یاهو که یکی از سرویس دهندگان بزرگ

ایمیل (E-Mail) در دنیاست را به صورت تصویری و با توضیحات کامل به شما آموزش دهیم .

اول از همه این سوال پیش میآید که ایمیل (E-Mail) چیست ؟

(E-Mail) مخفف کلمه “Electronic Mail” به معنی “پست الکترونیکی” است .

به جای کلمه ایمیل (E-Mail) در ایران از نام های جایگزین “پست الکترونیکی” و “رایانامه” هم استفاده میشود .

کاربرد (E-Mail) به چه صورت است ؟

یکی از بهترین و پر کاربردترین ابزار رایگان ارتباطی بین کاربران اینترنت

که از آن برای ارسال پیام متنی ، ارسال عکس ، فایل و غیره… به یکدیگر استفاده میشود .

آدرس ایمیل (Email-Address) چیست ؟

برای فهم این سوال از یک مثال ساده استفاده میکنیم .

وقتی شما برای ارسال یک نامه به پست مراجعه میکنید ، نیاز به آدرس مبدا و مقصد پستی دارید .

مسئول پست ، نشانی پستی مبدا و مقصد را از شما درخواست میکند و آنرا به دست گیرنده نامه ارسال میکند

گیرنده نامه به محض دریافت ، از نام و نشانی و آدرس پستی متوجه شخص ارسال کننده خواهد شد .

بنابراین هم ارسال کننده و هم دریافت کننده باید یک نشانی ایمیل مخصوص به خود را داشته باشند

ایمیل ها در کجا نگهداری میشوند ؟

همانگونه که شما برای فایل های کامپیوتر خودتان نیاز به فضایی برای نگهداری آنها دارید

برای نگهداری اطلاعات و پیامهای خود در ایمیل نیز به چنین فضایی در اینترنت احتیاج دارید .

سایت های رایگان بسیاری دارای امکان ثبت نام و میزبانی ایمیل هستند

که معروفترین آنها عبارتند از :

(Yahoo Mail) یاهو میل : http://www.yahoo.com

(Gmail) جیمیل : http://google.com

هر دو سایت ذکر شده ، قابلیت های دیگری نیز دارند که قطعا با قابلیت جستجو در اینترنت آنها آشنایی دارید

شما با ثبت نام در یکی از این دو سایت ذکر شده میتوانید آدرس ایمیل رایگان داشته باشید

و از مزایای آنها استفاده کنید .

نکته : اخیرا ایمیل ملی هم راه اندازی شده ، که میزبانی اطلاعات شما در داخل کشور انجام میشود .

آدرس ایمیل چگونه است ؟

آدرس ایمیل (همان صندوق پستی شما) از دو بخش تشکیل شده است

بخش اول : شامل نامی است که خود شما در زمان ساخت ایمیل ثبت کردید

بخش دوم : نام سرویس دهنده ایمیل شماست

این دو بخش ، توسط علامت “@” (اَدساین) از هم جدا می شوند و به شکل زیر است :

yourname@yahoo.com

yourname@gmail.com

توجه :

حروف کوچک و بزرگ در ایمیل بی تاثیر بوده ، اما معمولا تمام حروف ها به صورت کوچک مینویسند .

در بین بخش ها و حروف های ایمیل هیچ وقت فاصله وجود ندارد .

اول آدرس ایمیل هیچوقت “www” وجود ندارد . (بعضی کاربران از این موضوع بی اطلاع هستند)

در بین حروف نام کاربری میتوان از اعداد و بعضی کاراکتر ها نظیر “_” و “-” و … استفاده کرد .

بعضی از کاراکتر ها هم نباید استفاده شوند که زمان ساخت ایمیل به آنها اشاره میشود .

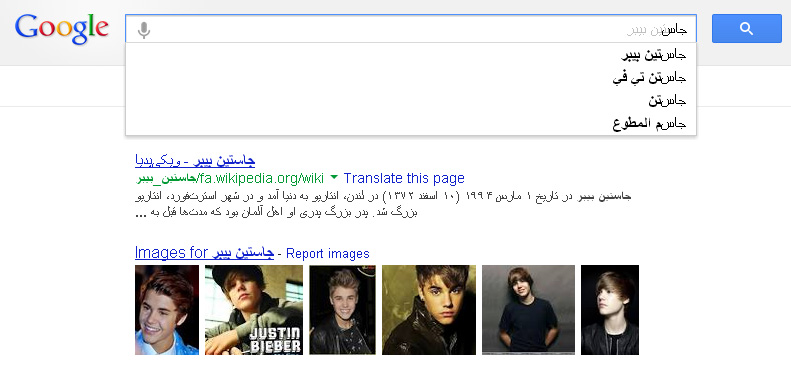

شروع ثبت نام و ساخت ایمیل در سایت یاهو :

ابتدا باید وارد سایت www.yahoo.com شوید .

صفحه ای مطابق شکل زیر نمایش داده میشود .

همانطور که در شکل به آن اشاره شده ، بر روی کلمه SignUp کلیک کنید .

بعد از کلیک بر روی کلمه SignUp ، صفحه ای مطابق تصویر زیر نمایش داده میشود

تمام گزینه های درخواستی در فرم زیر میبایست پر شوند .

که هر بخش آنرا شماره بندی کردیم و در زیر عکس توضیحات آنرا قرار دادیم .

۱: (Name) : شامل دو کادر است ، نام و نام خانوادگی

۲: (Gender) : جنسیت خود را مشخص کنید . مذکر (Male) یا موءنث (Female)

3:(Birthday) : تاریخ تولد خودتون به میلادی ، اگر سن شما پایین تر از ۱۸ سال باشد ، تایید نخواهید شد .

۴:(Country) : کشور خودتون را انتخاب کنید ، نام ایران داخل لیست هست .

۵:(Language) : همان انگلیسی را انتخاب کنید .

۶:(Postal Code) : اگر کشور ایران یا عراق را انتخاب کرده باشید ، این بخش حذف میشود . نیازی نیست

۷:(Yahoo ! ID and Email) : نام کاربری خود را وارد کنید اما قبل از آن توضیحات زیر را بخوانید .

(با کلیک روی کادر این قسمت ، اول چند مورد خود یاهو به شما پیشنهاد میدهد)

(اگر نام پیشنهادی مد نظر شما نبود میتونید خودتون نام دلخواه رو وارد کنید)

(نام آی دی شما باید با حروف شروع شود)

(به جز حروف میتونید از اعداد و ”_” و ”.” هم برای نام ای دی خود استفاده کنید)

دقت کنید ، هر نامی وارد کنید ، همان به عنوان ایمیل شما انتخاب میشود

(در کادر بعدی گزینه yahoo.com را تغییر ندهید)

بعد از وارد کردن نام ای دی بر روی دکمه check کلیک کنید

تا مطمعن شوید قبلا این نام ثبت نشده باشد .

مثال : alireza.rad یا alireza_12345 یا alireza.rad4456

8:(Password) : رمز مورد نظر خودتون رو وارد کنید ، حداقل ۶ و حد اکثر ۳۲ حرف .

۹:(Re-type Password) : رمز را دوباره وارد کنید .

۱۰:(Alternative e-mail) : نیازی به پر کردن این قسمت نیست

۱۱:(Secret Question 1) : یک سوال از لیست انتخاب کنید . (برای فراموشی رمز عبور به کار میآید)

۱۲:(Your Answer) : جواب سوال بالا را بنویسید

۱۳:(Secret Question 2) : یک سوال دیگر انتخاب کنید

۱۴:(Your Answer) : دوباره پاسخ سوال را بنویسید .

۱۵:(Code) : داخل کادر چند حروف و یا عدد به صورت کج نوشته شده که باید در قسمت ۱۶ وارد کنید

(اگر ناخوانا بود Try a New Code را کلیک کنید) تا یک کد جدید نمایش داده شود

۱۶:(Type the code shown) : دقیقا همان چیزی که در کادر بالا هست را وارد کنید .

۱۷:(Create My Account) : اگر با دقت تمام مراحل و موارد را کامل کردید بر روی این دکمه کلیک کنید ، تا ایمیل شما ساخته شود .

اگر مراحل را به درستی انجام داده باشید این صفحه نمایش داده میشود

که در آن نام ایمیل شما و سوال های امنیتی که پاسخ دادید نمایش داده میشود

بر روی دکمه Continue کلیک کنید

شما هم اکنون دارای ایمیل هستید و از این به بعد میتونید

وارد ایمیل خود شده و ایمیل ارسال و دریافت کنید

ایمیل های دریافتی داخل پوشه Inbox قابل دیدن است .

از این پس از طریق آدرس : www.mail.yahoo.com

میتوانید وارد ایمیل خود شوید .

مطابق شکل زیر

قسمت Yahoo ID نام ایمیل

و در قسمت Password رمز خود را وارد کنید

و در آخر بر روی دکمه Sign In کلیک کنید .

ضمنا از همین آی دی میتونید از برنامه یاهو مسنجر برای چت استفاده کنید

آی دی شما همان نام کاربری شماست

با عرض تبریک به شما (علیرضا راد)

![[تصویر: Createanewfolderwithashortcutkey.jpg]](http://www.dadashi.biz/wp-content/uploads/2010/12/Createanewfolderwithashortcutkey.jpg)

![[تصویر: runasadministrator.png]](http://www.dadashi.biz/wp-content/uploads/2010/12/runasadministrator.png)

![[تصویر: sendtomenu.png]](http://www.dadashi.biz/wp-content/uploads/2010/12/sendtomenu.png)

![[تصویر: sendtomenuenhanced.png]](http://www.dadashi.biz/wp-content/uploads/2010/12/sendtomenuenhanced.png)

![[تصویر: opencommandwindows.png]](http://www.dadashi.biz/wp-content/uploads/2010/12/opencommandwindows.png)

![[تصویر: Createanewfolderwithashortcutkey1.jpg]](http://www.dadashi.biz/wp-content/uploads/2010/12/Createanewfolderwithashortcutkey1.jpg)

![[تصویر: windows7taskbar.png]](http://www.dadashi.biz/wp-content/uploads/2010/12/windows7taskbar.png)

![[تصویر: systemtray.png]](http://www.dadashi.biz/wp-content/uploads/2010/12/systemtray.png)

![[تصویر: projectionmenuwindows7.png]](http://www.dadashi.biz/wp-content/uploads/2010/12/projectionmenuwindows7.png)

![[تصویر: systemproperties.png]](http://www.dadashi.biz/wp-content/uploads/2010/12/systemproperties.png)

اموزش کامل ساخت ایمیل یاهو/تصویری

اموزش کامل ساخت ایمیل یاهو/تصویری